積算書? 注文書・注文請書? 迷惑メールjsファイル開いてウイルス感染する裏側

昨日1月19日に行われた 添付ファイル付き迷惑メール(スパムメール) の配信キャンペーンの攻撃手口を画像付きで紹介しまーす。

■ 警察庁さんのツイート: "【コンピュータウイルス付メール情報】「注文書・注文請書」等と題するメールが配信されています。添付書類の確認や返信を求める内容となっていますが、このメールの添付ファイルは書類等を装ったウイルスですので、開かないでください。"

https://twitter.com/NPA_KOHO/status/821939485248131072

■ 警察庁さんのツイート: "【コンピュータウイルス付メール情報】「のご注文ありがとうございます」「ダイレクトメール発注」と題するメールが配信されています。国内に実在する配送業者を使用したとする偽の商品発送通知で、添付ファイルは文書ファイルを装ったウイルスですので、開かないでください。"

https://twitter.com/NPA_KOHO/status/822285962692546560

■ 警察庁さんのツイート: "【コンピュータウイルス付メール情報】「積算書」と題するメールが配信されています。添付ファイルはエクセルファイルを装ったウイルスですので、開かないでください。また、本文に記載された電話番号は、数字をランダムに組み合わせたものですので、連絡をしないでください。"

https://twitter.com/NPA_KOHO/status/822287102222024704

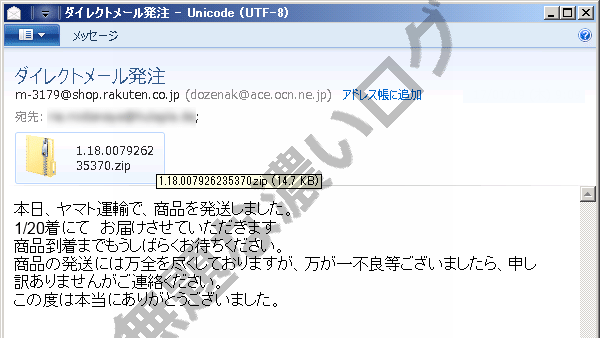

まず、こんな日本語メールを受信しました。

通販サイトの商品発送通知を装う「ダイレクトメール発注」

ヤバいのはあくまで 添付ファイル なので、単にメールを受信しただけ、あるいはメールソフトのプレビューでメッセージが表示されただけでウイルスが勝手に起動して感染なんて起こりません。

スクリプトファイル開くとUrsnifウイルス感染

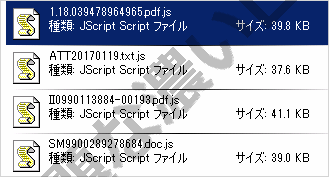

ZIP形式のファイルは圧縮されたままでは意味ないので、手動で展開・解凍すると中身は次のような スクリプトファイル でした。

「1.18.039478964965.pdf.js」「ATT20170119.txt.js」

「II0990113884-00193.pdf.js」「SM9900289278684.doc.js」

- 種類は JScript Script ファイル / JavaScript ファイル、拡張子 ~.js

└ アイコンは変更できない形式なので白紙&巻き物の図案

- 二重拡張子にしてPDF文書、テキスト、Word文書っぽく装ってる

└ 拡張子を表示しない設定が有効のまま だと .js に気づかないやも

- Mac OS、Androidスマホ、iOS(iPhone/iPad)、ガラケー などは動作対象外の形式で無関係

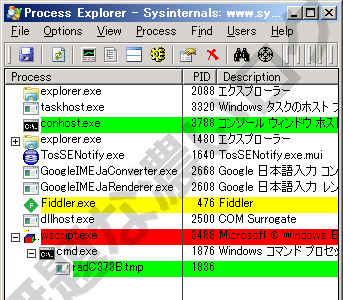

このjsファイルをWindowsパソコン上でポチポチッとダブルクリックして開くと、ネットバンキング不正送金ウイルス Ursnif(読み方 アースニフ) がシレッと起動しアウトー!

Ursnifウイルスが感染した瞬間 (一番下の緑のファイル)

【実行ファイル Ursnifウイルス】

MD5ハッシュ値 3c2200577d658460f4c66ddfd28685ef

www.virustotal.com/ja/file/3cbcd861a82da68fa0392c4ca825061feb759986cdbf633508309ae84fcee376/analysis/1484781617/

スクリプトファイルの役目はダウンロード

この時バックエンドで何が行われてるかというと、欧州ドイツのサーバー(シニアパソコン教室のサイト?)に接続し、Windows向け実行ファイルをダウンロードしてます。

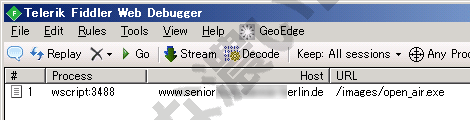

wscript.exeファイルを介して実行ファイルを落としてる

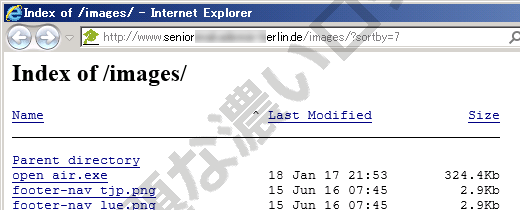

ちなみに、このドイツサーバーは攻撃者にハッキングされ物置きとして悪用されてるようで、そのディレクトリが丸見えだったのでアップされてる実行ファイルを目視できました。

imagesフォルダにナゾの実行ファイルが…

Windowsファイアウォールで無料対策

今回の攻撃でスクリプトファイルの役目は、実行ファイルをダウンロードしてきてそれを起動させることだけです。

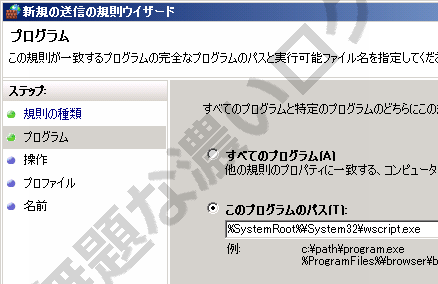

[送信の規則] で接続をブロックする~

もし Windowsファイアウォール(標準搭載、無料)を利用してるなら、あらかじめ wscript.exe の通信をブロックしておくと、うっかりスクリプトファイルを踏み抜いても実行ファイルはダウンロードされず100%確実に感染攻撃が失敗します。

ノートパソコン dynabook が

ノートパソコン dynabook が  8万円から♪

8万円から♪