FilesMan? 運営サイトがハッキングされバックドアがサーバーに設置される!

自分が管理するサーバー上に FilesMan なんて呼ばれてる不正なPHPファイル(拡張子 .php)がアップロードされてる!?!?

なんてなお話を見かけます。  <サイトがハッキングされたってな状況で!

<サイトがハッキングされたってな状況で!

<サイトがハッキングされたってな状況で!

<サイトがハッキングされたってな状況で!

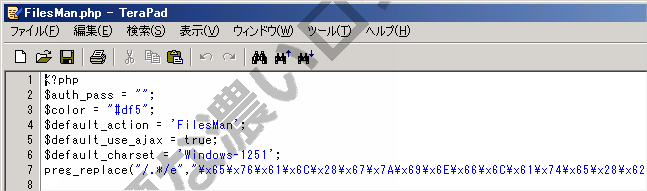

不正なPHPファイルの中身

<?php

$auth_pass = "";

$color = "#df5";

$default_action = 'FilesMan';

$default_use_ajax = true;

$default_charset = 'Windows-1251';

preg_replace (~長い英数字の羅列~) ?>

このプログラムは攻撃者から WebShell と呼ばれてます。

セキュリティ上の脅威では”裏口”という意味であるバックドアという分類になり、悪意のある第三者がサーバー内で出入りする侵入ルートとして使われます。

【不正なPHPファイルの検出名例】

AVG PHP/BackDoor

avast PHP:Decode-DE [Trj]

Avira PHP/WebShell.R

ESET PHP/WebShell.NAH

Kaspersky Backdoor.PHP.PhpShell.cs

Microsoft Backdoor:PHP/WebShell.A

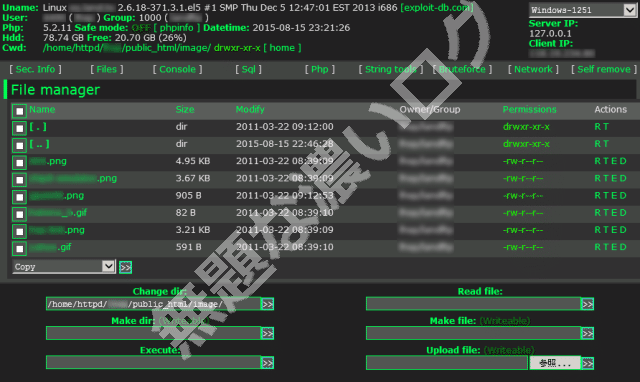

WebShell はファイルのアップロード、ファイルのダウンロード、フォルダの作成、ファイル・フォルダの削除、ファイルの編集、ファイルの閲覧…、といったことが可能なので、攻撃者はサーバー内でやりたい放題できます。

自分のサーバー上に手動でアップロードしてみた~♪

WebShellの1つ WSO(Web Shell by oRb)

日本では、ブラウザからファイルをアップロードできるファイルマネージャー機能に近いシロモノです。  <ファイルマネージャーは管理者向けだけど

<ファイルマネージャーは管理者向けだけど

<ファイルマネージャーは管理者向けだけど

<ファイルマネージャーは管理者向けだけどFilesMan? → 「Files Manager」の略!

FilesManを設置されサイトが侵害される被害

◆ WordPress本体、プラグイン … 世界的に有名な定番ブログ作成ツールなのでよく狙われる。脆弱性が修正されてない旧バージョンのまま放置してる侵害されやすい。

◇ 攻撃者の物置として悪用される

◇ HTMLファイルが改ざんされる

ブラックハットSEO目的の隠しテキストや隠しリンクが挿入される

ウイルス配信ページを読み込む不正なJavaScriptタグやIframeタグを挿入される

ウイルス配信ページを読み込む不正なJavaScriptタグやIframeタグを挿入される

◇ データベースが盗まれる

MySQLやPostgreSQLのデータベースにアクセスしたり、ログインするパスワードをブルートフォース攻撃(総当たり攻撃)する機能も用意されてる

関連するブログ記事

・ 改ざんされたサーバーにバックドアファイル PHP/WebShell PHP/Shell

・ サーバーハッキングでAndroidウイルス置き場に! Web Diary Professional原因か?

・ サーバーハッキングでAndroidウイルス置き場に! Web Diary Professional原因か?

ノートパソコン dynabook が

ノートパソコン dynabook が  8万円から♪

8万円から♪