三栄書房 日宣様宛請求書? 迷惑メールのWordファイルはマクロウイルス危険!

実在する日本の出版社から送信されてきたかのよう偽装されていて、日本語で書かれた添付ファイル付き迷惑メール(スパムメール)が不特定多数にバラ撒かれました。

■ 冨田さんはTwitterを使っています: "【注意!】三栄書房の井上淳という人から「日宣様宛請求書をお送りします 」という請求書を添付したメールが。つづいて日東印刷の新井勇司という人から「タンケンー請求書(小)の件です。」という同様のメールが。どちらも実在の企業ですが、架空請求詐欺らしいのでご注意。"

https://twitter.com/TomitaKentaro/status/659894047356522496

■ HYPER REVさんはTwitterを使っています: "三栄書房を名乗る何者かがスパムメールをばら撒いています。写真のようなメールが来ても、添付ファイルは絶対に開かないでください。ウイルスのようです。ご迷惑をおかけしております。"

https://twitter.com/HyperRev_staff/status/659949781389737985

■ Sachiko HOTAKA 保高幸子さんはTwitterを使っています: "【注意】株式会社三栄書房 井上淳を騙る「請求書」スパムメール 私のとこにも来ました。開けちゃダメなやつです。お気をつけを"

https://twitter.com/greco_free/status/660024462457212928

■ 警視庁犯罪抑止対策本部さんはTwitterを使っています: "本日朝8時頃から、出版社を装ったウイルス付きメールが出回っていることを確認しました。ネットバンキングの情報などを抜き取られるおそれがあります。身に覚えのない請求書メールや不審な添付ファイルは絶対に開かないでください。"

https://twitter.com/MPD_yokushi/status/659886329585516544

■ DNA/こずえ/オリジン捕ピラニアさんはTwitterを使っています: "実在の会社名での請求書メールを装ったウイルス付きメールが出回っています。 発信元は全く関係ない外国鯖で、名前を使われた企業の方は憤慨でしょうなあ。 またこれで、どこかの勝手まとめが、乗っ取られただの社内のセキュリティ意識がどうのこうの言うんだろうか・・・・。"

https://twitter.com/kozueatukuuemii/status/659944266681053184

■ 尾崎さんはTwitterを使っています: "出版社や印刷会社を騙った請求書と書かれたdocファイル添付で宛先ミスの様なメールが続けて届いてる。実際に取引した会社の名称だとうっかり開いてしまいそうで怖い。"

https://twitter.com/ozaki_t/status/659887667669168128

■ 鬼騎さんはTwitterを使っています: "やばい。添付ファイルに請求書とかいいながらマクロが埋め込まれてるから怪しすぎると思って、マクロを無効にして開いたら中身からっぽ。いったいどんなあくどいマクロくまれてんの。みなさん、「宛請求書をお送りします」ってメールきをつけて"

https://twitter.com/kiki_onime/status/659938327492034560

■ 山下さんはTwitterを使っています: "おいおい。 メーラー開いたら、この時期に請求書を添付して送ってくる迷惑メールが届いていた。思わず開いたけど、ワードのマクロはオフにされてたから問題なかったようだけど。 実在する印刷会社の名前を使ってるし、結構悪質なものなのだろうか。"

https://twitter.com/k_oneyama/status/659901409857437696

ここ最近、継続した攻撃が確認されてる日本人を狙ったウイルスメールです。

恐らく、ウイルスに感染し遠隔操作されてるパソコンの束(ボットネット)を使って、メールは大量配信されてるんでしょう。

メールの添付ファイルはマクロウイルス

メールに添付されてるWord文書ファイル(拡張子 *.doc)は、請求書でも何でもなく不正なマクロウイルスです。

このファイルを開くと Microsoft Word が起動して、デフォルトではマクロを有効化するか確認する警告が表示されます。

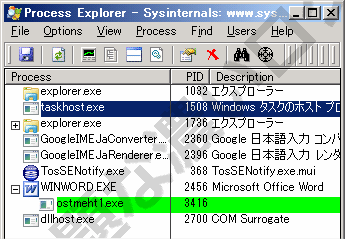

Wordのプロセス下層にナゾの実行ファイル ostmeht1.exe

ここで仮にもユーザーが許可を出してしまえば、Windowsパソコンを狙ったネットバンキングウイルス「Shiz」「Shifu」の実行ファイル(拡張子 *.exe)を外部ネットワークからダウンロードしてきて感染です。

■ Word文書ファイル / マクロウイルス

2015-10-29-002903.doc

102911.doc

MD5 94602cf479f6e9a31d6330306997477b

www.virustotal.com/ja/file/03db14bb21ccb9d114c48593033158b169c14ddf58e8f377a963fdd1405ab5e5/analysis/1446162685/

MD5 8c7ebe8ba27a5f2bead330caf2a17b53

www.virustotal.com/ja/file/65cc6fd64b16c3badffe692bfa6cea624bed1fb3e9838a172b3b3fd353158c12/analysis/1446161437/

↓ Word起動後にユーザーがマクロを有効化してしまうと…

■ Windows向け実行ファイル

MD5 08cb860622b6354d40b9d1c7b6f063bc

www.virustotal.com/ja/file/1cb15161b63e1f878e0105c2fead7665919158d5b3b421babd5efe039a3d5a5e/analysis/1446162105/

攻撃のターゲットはWindowsパソコンだけで、Mac OSやスマホ(Android、iPhone)やガラケーらへんは動かないから影響無く大丈夫。

★ ウイルス検出名例

avast! Win32:Malware-gen

AVG PSW.Generic12.CIGV

Avira TR/Spy.Agent.232960.8

BitDefender Trojan.GenericKD.2836172

ESET Win32/Spy.Shiz.NCT VBA/TrojanDownloader.Agent.AGJ

K7 AntiVirus Riskware ( 0040eff71 )

Kaspersky UDS:DangerousObject.Multi.Generic

McAfee GenericR-EWL!08CB860622B6

Microsoft Trojan:Win32/Pariham.A TrojanDownloader:O97M/Adnel

Sophos Mal/Generic-S

Symantec Infostealer.Shifu W97M.Downloader

Trend Micro TSPY_SHIZ.AG W2KM_SHIZ.YOQ

AVG PSW.Generic12.CIGV

Avira TR/Spy.Agent.232960.8

BitDefender Trojan.GenericKD.2836172

ESET Win32/Spy.Shiz.NCT VBA/TrojanDownloader.Agent.AGJ

K7 AntiVirus Riskware ( 0040eff71 )

Kaspersky UDS:DangerousObject.Multi.Generic

McAfee GenericR-EWL!08CB860622B6

Microsoft Trojan:Win32/Pariham.A TrojanDownloader:O97M/Adnel

Sophos Mal/Generic-S

Symantec Infostealer.Shifu W97M.Downloader

Trend Micro TSPY_SHIZ.AG W2KM_SHIZ.YOQ

ノートパソコン dynabook が

ノートパソコン dynabook が  8万円から♪

8万円から♪