MINISTRY of JUSTICEランサムウェア感染経路判明 広告でウイルス強制感染

先月2016年3月から、Android OS を搭載するスマホ、タブレット、スマートテレビが 「MINISTRY OF JUSTICE」 と名乗るロック画面に乗っ取られるランサムウェア感染被害 が確認されてます。  <「System Update」 なる名義の野良アプリ

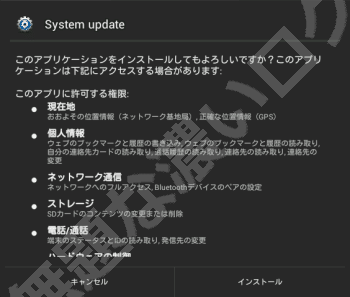

<「System Update」 なる名義の野良アプリ

<「System Update」 なる名義の野良アプリ

<「System Update」 なる名義の野良アプリ

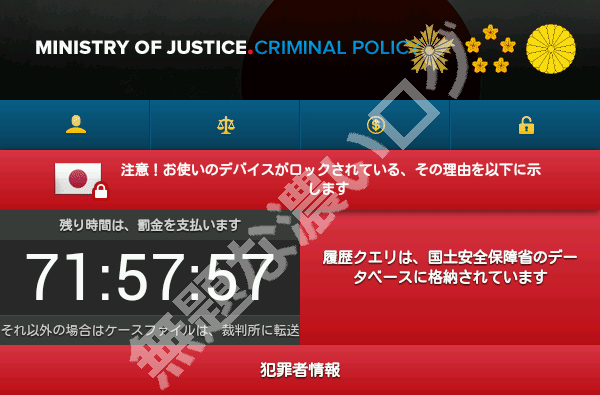

法務省・警察・国土安全保障省 日本向けデバイスロック画面

注意!お使いのデバイスがロックされている、その理由を以下に示します

米国のセキュリティ会社ブルーコートシステムズのブログ記事によると、何ともナゾだった ランサムウェアウイルスの感染手口や感染経路 を指摘してます。

・ Blue Coat | Android Towelroot Exploit Dogspectus Ransomware

https://www.bluecoat.com/security-blog/2016-04-25/android-exploit-delivers-dogspectus-ransomware

https://www.bluecoat.com/security-blog/2016-04-25/android-exploit-delivers-dogspectus-ransomware

その攻撃手口は Android OS の標準ブラウザを使ってネットサーフィン中、Android 4.x系 に存在する脆弱性を悪用する不正な攻撃処理 を広告配信サーバー経由でコッソリ読み込ませるそう。

この手法により、スマホユーザーに対して Android アプリの導入を確認する場面いっさいなく、Android端末へランサムウェアウイルスの強制インストールが実現されてる模様です。

通常なら表示されるAndroidアプリ導入時の確認

<4月27日 追記...>

ITニュースサイトで、このランサムウェアのウイルス感染手口が報じられ始めました。

・ 古いAndroidは「XP状態」、ランサムウェア感染攻撃を確認 - ITmedia

http://www.itmedia.co.jp/enterprise/articles/1604/26/news071.html

http://www.itmedia.co.jp/enterprise/articles/1604/26/news071.html

・ Android 4.3以前の標準ブラウザーは修正パッチの提供打ち切り、セキュリティ担当者が見解を示す -INTERNET Watch

http://internet.watch.impress.co.jp/docs/news/20150126_685459.html

http://internet.watch.impress.co.jp/docs/news/20150126_685459.html

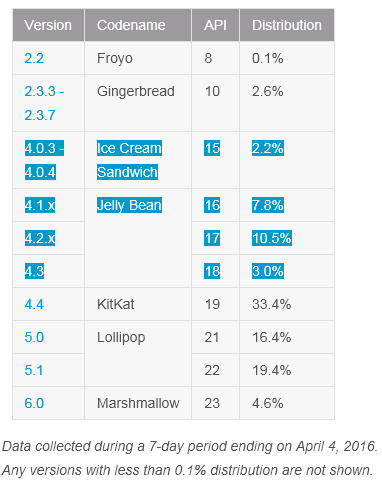

Google が公開してる Android Developersダッシュボード から2016年4月時点の Android OS のバージョン別市場シェアはこんな感じ。

http

ランサウェア感染攻撃に悪用されてる Android OS 標準ブラウザの脆弱性は、バージョン 4.0/4.1/4.2/4.3 に存在するとされていて、合計シェアは23%です。

つまり、Android 端末中10台のうち約2台は影響しうることになります。

なお、セキュリティ会社ブルーコートの顧客には、Android OS の脆弱性の影響を受けないはずの バージョン4.4 でのランサムウェア感染被害も確認してるとしてます。

MINISTRY OF JUSTICEランサムウェア感染経路

○ ウイルス感染経路1

海外のアダルトサイトで映像再生に必要な動作再生プレーヤーみたいな名目で Android アプリの導入を誘導して自爆感染してもらうパターン?

○ ウイルス感染経路2 ← 日本での感染原因はほぼコッチ?

ネットサーフィン中に広告配信サーバー経由で不正な攻撃処理を裏でコッソリ読み込まされて、スマホユーザーに何も確認なくランサムウェアのアプリが強制的にインストールされるパターン (ドライブバイ・ダウンロード攻撃)

ノートパソコン dynabook が

ノートパソコン dynabook が  8万円から♪

8万円から♪